Procura promover uma cultura de segurança em Portugal e posiciona-se como fornecedor de serviços informáticos. A nossa atividade é disponibilizada nas vertentes de Apoio Remoto e Apoio Local.

A RXTX tem como estratégia a segurança e desempenho na área das Tecnologias de Informação (TI). Isto é possível através da qualidade dos processos implementados.

Estamos fortemente orientados para a cibersegurança, onde procuramos adjudicar conjuntos de regras que conferem bons resultados na implementação de práticas de segurança, integridade e confidencialidade nas comunicações e nos sistemas.

Estas metodologias, quando aplicadas em projetos criados de raiz, conferem uma qualidade superior de construção, pelo que a transição e gestão de plataformas TI é mais uma valência da RXTX. Apoiamos no processo de migração para a nuvem (cloud), ajudamos a definir a estratégia, que passa pelo diagnóstico inicial, definição do modelo, implementação e gestão das operações.

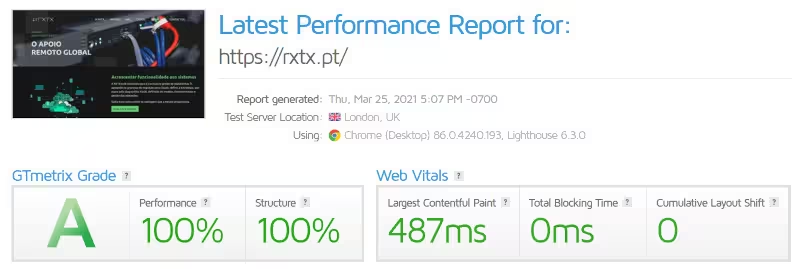

Procuramos também entregar o melhor desempenho, pelo que o apoio remoto global em conjunto com a correta configuração dos sistemas, permitem elevados níveis de performance.

A oferta de outros serviços pode ser encontrada aqui.

FAQ

Questões Frequentemente Colocadas

Sim, o serviço de alojamento é disponibilizado em Cloud Hosting (gerido) com processadores AMD EPYC e armazenamento NVMe SSD.

Tratando-se de Cloud Hosting, a capacidade de processamento, armazenamento e memória são escaláveis mediante solicitação.

O Cloud hosting baseia-se no conceito de tecnologias de cloud computing que permitem que um número ilimitado de máquinas atue como um sistema único. Assim, em vez de um website ou uma aplicação ser alojada num único servidor, é alojada numa partição virtual de um servidor e retira os seus recursos de uma rede de servidores existentes. Isto permite que vários servidores trabalhem em conjunto para lidar com elevados níveis de tráfego ou picos de tráfego para qualquer website.

Cloud hosting é extremamente fiável porque retira os seus recursos de múltiplos servidores, o que significa que se um servidor for abaixo, os outros servidores preenchem essa falha. Além disso, o cloud hosting é flexível e escalável, pelo que pode crescer com o website ou aplicação. Portanto, se houver necessidade de recorrer a mais recursos, basta solicitar.

O serviço de alojamento gerido é um tipo de serviço onde a empresa de alojamento gere os servidores dos clientes e é mais adequado para as empresas que não têm pessoal interno próprio ou para as empresas que pretendem libertar o seu pessoal de TI para que se possam dedicar a outras tarefas.

Há muitas empresas que chegaram à conclusão de que a utilização do serviço de alojamento gerido pode poupar dinheiro, bem como tempo, o que lhes permite concentrarem-se na sua principal área empresarial.

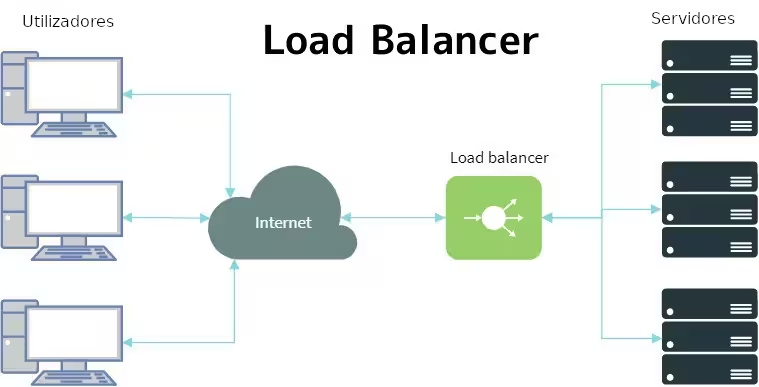

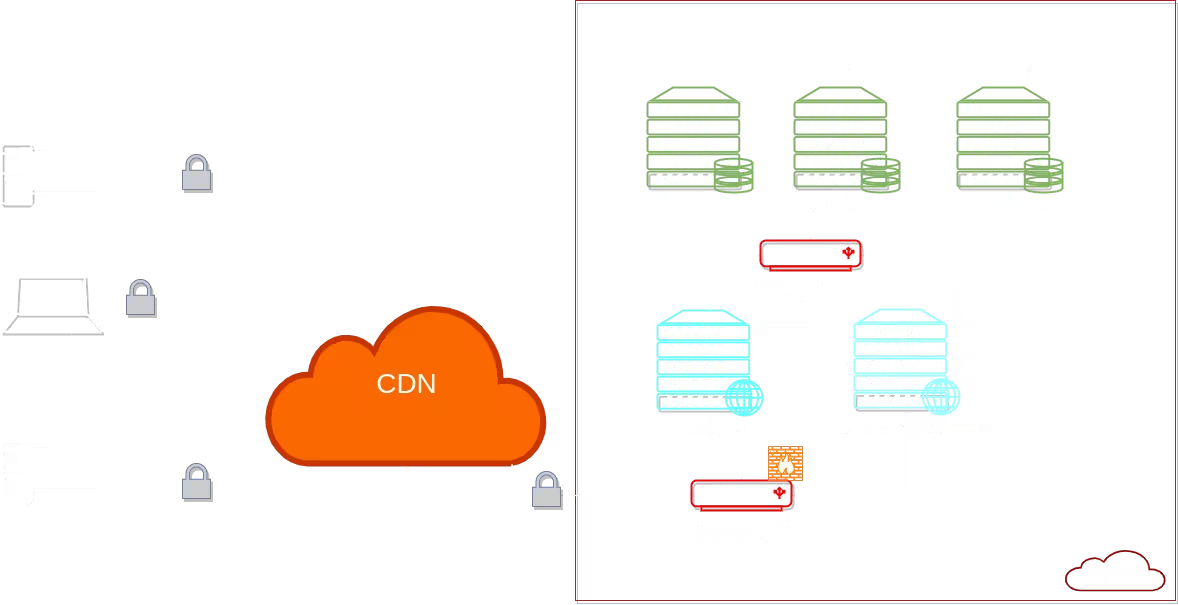

Se o projeto for na sua essência dados (base de dados) e não requer ficheiros podemos começar com ‘load balancers’ que podem escalar mediante solicitação, este sistema permite distribuir os pedidos pelos diversos replicadores de base de dados.

Se o projeto requer também ficheiros (imagens, etc) será necessário implementar também uma plataforma de armazenamento (tipo ceph).

Load Balancers permitem distribuir automaticamente o tráfego através da infra-estrutura, também executam verificações do estado da rede para assegurar a disponibilidade e prevenir problemas que podem causar paragens. Um Load Balancer pode mesmo proporcionar segurança centralizada em todo o grupo de servidores, o que é mais fácil de gerir.

Load Balancers executam também estas tarefas particularmente importantes:

Gerem e evitam picos de tráfego num único servidor

Minimizam o tempo de resposta dos pedidos dos utilizadores

Garantem o desempenho e a fiabilidade dos recursos informáticos, tanto físicos como virtuais

Acrescentam redundância e resiliência aos ambientes informáticos

Tipos de Load Balancers são:

Soluções de software que podem ser instaladas em máquinas físicas ou virtuais.

Dispositivos de hardware (como a imagem ao lado) que estão colocados fisicamente em departamentos de TI em empresas ou data center.

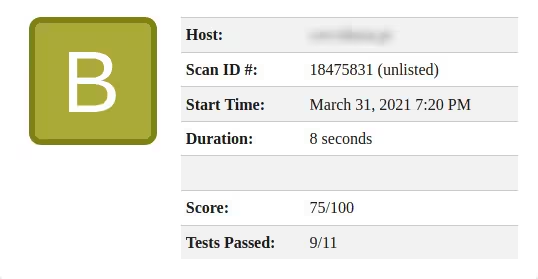

A RXTX garante que todos os clientes recebem o mesmo nível de proteção, contudo, a segurança do software irá depender das novidades introduzidas nos programas, quanto mais crescem em termos de funcionalidades maior o risco de potencializar falhas de segurança, mesmo seguindo rigorosos protocolos de desenvolvimento (tipo DevOps).

Há ainda outras dependências em termos de segurança, que passam por sistemas operativos vulneráveis ou alojados em servidores, redes com falhas de segurança (tipo Spectre ou Meltdown), deixando a informação comprometida. Resumindo, há várias considerações no que respeita à segurança de informação, pelo que procurar serviços que disponibilizam algumas garantias é um bom ponto de partida.

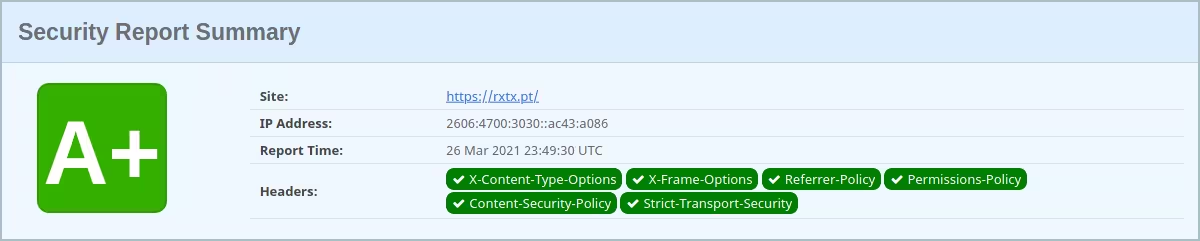

A RXTX utiliza ferramentas e metodologias que conferem bons resultados na implementação de padrões, boas práticas e configurações que mais contribuem para garantir a segurança, integridade e confidencialidade nas comunicações através da internet.

Sim, desenvolvemos websites assentes em Drupal, Typo3 ou WordPress. Cabe ao cliente definir os conteúdos (textos, imagens, etc) e o design que pretende ver aplicado baseado em modelos.

Estes websites são por norma alojados e geridos pela RXTX. Quer isto dizer que se aplicam as mesmas normas de segurança no que concerne a proteção DDOS e certificados TLS.

Existem limitações que ainda não são possíveis ultrapassar, é o caso de browsers que não suportam todas as funcionalidade CSP (Content-Security-Policy). Também o CMS poderá ter funcionalidades que a implementação de políticas de segurança rígidas impedem o seu correto funcionamento, entre outros.

Existem diversos motivos para isso ocorrer (ex. número elevado de solicitações em simultâneo, efeito ‘noisy neighbour’, etc) mas, em circunstâncias normais, no caso dos domínios geridos pelas RXTX pode dever-se ao CDN, que de forma aleatória transporta os pedidos, estes, podem estar mais ou menos perto do cliente que solicitou o pedido, o que faz com que por vezes tenhamos resposta de 5 ou 6 ms como no momento imediatamente a seguir é possível observar 30, 40, 50ms.

Dito isto, em termos de performance, a mesma página poderá pontuar de forma aleatória entre 80 e 100 mas nunca abaixo disso. (Assim esperamos!).

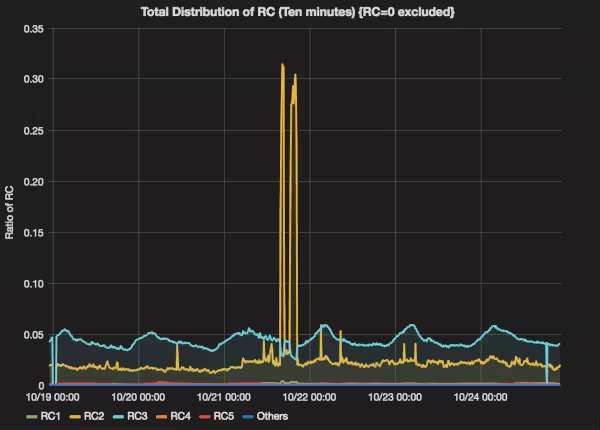

Distributed Denial of Service (DdoS) são ataques de negam o acesso ao serviço. Este tipo de ataques tiram partido dos limites das capacidades que se aplicam a quaisquer recursos de rede, tais como a infra-estrutura que disponibiliza um website ou aplicação a uma empresa. O ataque DDoS envia vários pedidos em simultâneo para o alvo a atacar, com o objetivo de exceder a capacidade de resposta do mesmo. Desta forma, impede que o servidor funcione corretamente ou até mesmo deixe de responder.

Como identificar um ataque DDoS

A demonstração mais óbvia de um ataque DDoS é um website ou serviço tornar-se repentinamente lento ou indisponível. O problema surge na legitimidade do tráfego que pode não ser simples de identificar. O tráfego legítimo por vezes origina problemas de desempenho semelhantes, o que torna necessária uma investigação mais aprofundada. Ferramentas de análise de tráfego podem ajudar a detetar alguns indicadores de um ataque de DDoS:

Tráfego provenientes de um único endereço IP ou intervalo de IP.

Excesso de tráfego de utilizadores que partilham um perfil comportamental, tais como: tipo de dispositivo, geolocalização, ou versão de um navegador web.

Uma vaga inexplicável de pedidos para uma única página ou recurso.

Estranhos padrões de tráfego, tais como horas especificas do dia ou padrões que parecem não naturais (por exemplo, picos de 10 em 10 minutos).

CDN é uma Rede de Distribuição de Conteúdos, constituído por servidores de topo estrategicamente colocados pelo mundo e cujo o objetivo é entregar conteúdos digitais aos utilizadores com uma latência reduzida.

Um servidor CDN para além de muitos outros serviços, confere também uma camada extra de proteção ao servidor de origem, pelo que tecnicamente não é possível saber a localização/IP do servidor que disponibiliza o serviço solicitado.

Consulte a nossa página de contactos. O mais simples é o nosso formulário!

Atualmente, utilizamos o TeamViewer em todas as intervenções de suporte remoto. Fácil de usar, rápido, seguro e multiplataforma.